Warum die sichere Bürger-Mail De-Mail nicht sicher sein kann

Derzeit fliegen die Pressemeldungen über den Beginn der Testphase von De-Mail in Massen herum. Die übersehen eine Kleinigkeit: Das kann so nicht funktionieren.

Da steht überall in den Pressemeldungen etwa des Bundesministeriums des Innern, des BSI, der Telekom (sorry, hab ich per E-Mail bekommen, Links reiche ich nach sobald ich welche gefunden habe), daß De-Mail so einfach wie E-Mail und so sicher wie die Papierpost wäre. Die Telekom verspricht, daß damit Dokumente sicher und rechtsverbindlich über das Internet verschickt werden können.

Der Haken daran ist: Das geht nicht. Das ist nicht möglich. Es gibt kein Telekommunikationsäquivalent der Übergabe eines körperlichen Briefes.

Und das kann man sogar beweisen. Das hatte ich eigentlich auch schon zweimal in Kritik dazu beschrieben (hier und hier). Stammt auch nicht von mir, sondern darüber hatten wir vor so ungefähr 17, 18 Jahren am E.I.S.S. diskutiert. Ich kann mich noch erinnern, wie wir das damals im Seminarraum als Graphik hingemalt haben. Die Graphik war nämlich das, woran man sich auch nach Jahren noch erinnert. Eigentlich gehört das zum Grundwissen in Kryptographie. Hier nochmal auf die Schnelle skizziert:

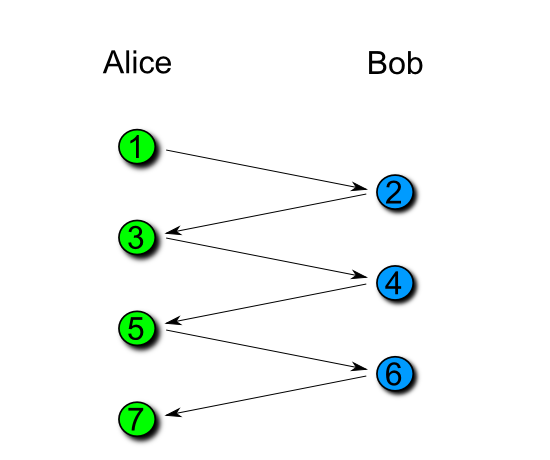

Ein kryptographisches Protokoll – oder überhaupt ein Kommunikationsprotokoll – von zwei Kommunikationspartnern besteht aus einzelnen Nachrichten, die man sich gegenseitig hin- und herschickt. Dabei kann man das auf verschiedenen Ebenen sehen, in abstrakten Nachrichten wie in einem Kryptoprotokoll, auf Dokumentebene, auf IP-Ebene. Der wesentliche Knackpunkt daran ist, daß die beiden Parteien (hier klassisch Alice und Bob) räumlich getrennt sind und deshalb (Lichtgeschwindigkeit und so, Quantenprotokolle ignoriere ich hier mal) nicht gleichzeitig senden und empfangen können. Dadurch wird das Protokoll zwangsläufig zu einem Zickzack-Muster aus abwechselnd gesendeten Nachrichten (weshalb man kryptographische Protokolle ja auch immer in diesem Schema darstellt). Das sieht etwa so aus (in zeitlicher Abfolge von oben nach unten und in räumlicher Distanz von links nach rechts):

Nun soll die Übertragung von De-Mail zwei Ziel-Eigenschaften haben:

- Der Nutzer hat vom Server die De-Mail-Sendung erhalten.

- Der Server hat einen Beweis erhalten (oder anderweitig zumindest protokolliert), daß der Nutzer die Sendung erhalten hat.

Wobei es für die kryptographische Diskussion eigentlich völlig egal ist, welche Eigenschaften das konkret sind. Wir halten ganz grob fest, daß nach Ableistung des Protokolls beide Seiten etwas haben sollen, was sie vorher – und ohne Ableistung des ganzen Protokolls – eben nicht hatten und nicht haben können.

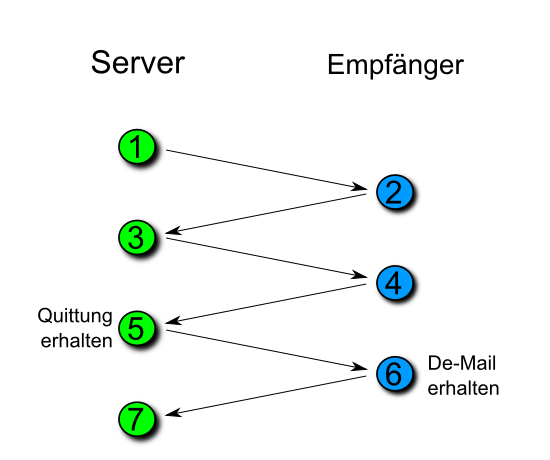

Es liegt auf der Hand, daß Zustandsänderungen der beiden Parteien, also irgendwelche Fortschritte, nicht von selbst passieren, sondern erst mit und durch den Empfang irgendeiner dieser Nachrichten. Denn wäre die Nachricht dazu nicht notwendig, dann hätte die Partei diesen Zustand oder Fortschritt ja schon mit dem davorgehenden Protokollschritt bzw. ganz ohne Protokoll erreicht. Das heißt, daß die Ziele eines Krypto- oder generell Kommunikationsprotokolls immer erst mit dem Erreichen einer der Nachrichten erreicht werden können. Könnte so aussehen:

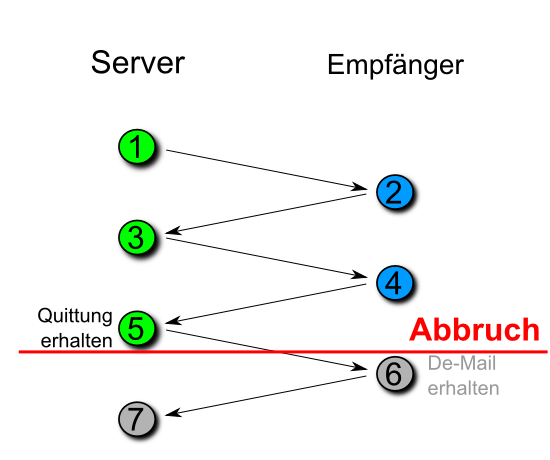

Wobei es nicht notwendigerweise sein muß, daß der Server die Quittung hat, bevor der Empfänger die Nachricht hat. Kann auch andersherum sein und kann auch mehr als einen Schritt auseinanderliegen. Der wesentliche Punkt ist, daß es nicht gleichzeitig passieren kann. Und damit ist immer der, der sein Ziel erst als zweiter erreicht, der Dumme. Denn der, der sein Ziel zuerst erreicht kann danach abbrechen bzw. auch ein Dritter die Verbindung stören. Sieht dann so aus:

Deshalb kann man keine Protokolle bauen, bei denen beide Parteien gleichzeitig das Protokoll-Ziel erreichen, ohne daß einer den anderen „bescheißen” kann. Es gibt verschiedene esoterische Versuche, bei denen man Quittung und Nachricht in viele kleine Teile spaltet und dann ganz viele Nachrichten hin- und herschickt, wobei sich auf jeder Seite das Ziel stückchenweise aufbaut. Bricht die eine Seite mittendrin hab, dann hat der eine eben 77,4% und der andere nur 77,3% erreicht. Überzeugt aber nicht.

Dann gibt es einige abgefahrene Protokolle, bei denen die Parteien zunächst nicht wissen, in welcher Nachricht das Ziel steckt und die dann einfach mal drauflosmachen. Setzt aber auch gewisse Kooperation voraus.

Letztlich laufen viele Protokolle auf die Anwesenheit eines Dritten, eines Notars, hinaus. Im Prinzip läuft auch De-Mail darauf hinaus, indem der Server den Notar spielen soll. Paßt aber nicht. Einmal, weil die Situation asymmetrisch ist, die Situation von Sender zu Notar ist eine andere als die vom Notar zum Empfänger. Und zweitens wird das Problem damit nicht gelöst, sondern nur verlagert. Denn wenn der Notar wie hier De-Mail selbst zum Absender wird, dann besteht das Problem, das ursprünglich zwischen Sender und Empfänger bestand jetzt eben zwischen Notar und Empfänger, aber keinen Deut besser.

Bin mal gespannt, wie sie das lösen wollen.

42 Kommentare (RSS-Feed)

Genau diese Diskussionen hatten wir schon vor ca. 20 Jahren, als das E.I.S.S. noch in dem kleinen Gebäude an der Kaiserstraße lag und wir alle noch Studenten waren (Bis auf Dieter Gollmann).

Überraschenderweise kamen wir zu dem gleichen Ergebnis wie Ihr ein paar Jahre später. 🙂

Sehr interessant und einleuchtend dargestellt. Ich möchte mich als ambitionierten Laien bezeichnen, was IT-Themen angeht aber auf diesen Denkfehler bin ich auch schon gestoßen. Umso verwunderlicher, dass die “Experten” das außer Acht lassen.

Allerdings gibt es dieses Problem in der physischen Welt bereits:

Eine Kündigung vom Arbeitgeber zählt rechtlich als zugestellt, sobald sie in meinem Briefkasten liegt. In dem Schema wäre der Einwurf in den Briefkasten demnach Schritt 5. Schritt 6 wäre der Moment, indem ich den Briefkasten leere. Wenn zwischen Schritt 5 und 6 jetzt das Haus niederbrennt, gleicht das einem Abbruch der Kommunikation, ohne dass ich das Kommunikationsziel erreichen konnte.

Solche Abbrüche kommen in der physischen Welt sicher seltener vor aber es gibt sie. Daher bin ich eigentlich kein Freund dieser Regelung. Allerdings könnte man sich andernfalls dem Empfang unliebsamer Nachrichten entziehen (man öffnet einfach nicht, wenn die Post klingelt), was zu einer Reihe neuer Probleme führen würde. Durch diese Regelung hat man einen Weg gefunden, jemanden zum Erhalt von Nachrichten zu zwingen. Ich denke es wird bei der De-Mail ganz ähnlich ablaufen.

@Jan: Wenn das Haus abbrennt, hat man meist ganz andere Probleme als das einer Zustellung.

Was DE-Mail angeht, da bin ich recht optimistisch, dass das Projekt früher oder später wieder mangels Nutzern zugrunde geht.

Ist hier nicht ein kleiner Denkfehler drin?

Das oben genannte Szenario ist in der Tat unlösbar (wir hatten das im ersten Semester mit Generälen, die einen Angriff koordinieren wollen), trifft aber meiner Meinung nicht ganz zu:

Das Quittieren an den Absender sollte logischerweise der letzte Schritt sein. Dann gilt doch folgendes:

Ziel ist es, eine Zustellung nachweisen zu können. Dazu bekommt man bei Einschreiben mit Rückschein wie bei De-Mail als Absender eine Quittung, wenn die Nachricht zugestellt/angezeigt wurde. Dann ist alles OK, das Protokoll wurde komplett durchlaufen, ich bin als Absender aus dem Schneider.[1]

Was ist jetzt aber bei einem Abbruch? Dann bekommt der Absender keine Quittung, weil das Quittieren der letzte Schritt ist. In diesem Fall ist es aber egal ob die Nachricht zugestellt wurde oder nicht. Aus einer nicht quittierten erfolgreichen Zustellung erwachsen dem Empfänger dann keine negativen Konsequenzen, und der Absender hat nicht die Illusion einer Zustellung bei einem Fehlschlag und kann einen weiteren Versuch veranlassen oder auf ein anderes Medium ausweichen.

Es gibt übrigens Leute, die sich einer Zustellung entziehen, indem sie ihren Briefkasten voll machen. Dann können beispielsweise gerichtliche Verfügungen nicht zugestellt werden (bei diesen unterschreibt der Postbote, dass er den Brief eingeworfen hat). das wäre ein Abbruch IRL. Aber auch hier erfährt das das Gericht, weil die Zustellungsmeldung des Postboten ausbleibt.

[1] Das Ganze hängt natürlich an einer vernünftigen Definition von “zugestellt”. Zwischen “in den Briefkasten werfen” und “erhalten, gelesen und verstanden” ist alles möglich.

Wenn ich mir jetzt Protokolle wie TCP/IP ansehe, dann überkommt mich das Gefühl, daß die Problematik keine wirkliche Problematik ist. Natürlich gibt es das Problem der “Verbindungsabbrüche” oder der “verlustig” gehenden Nachrichten aber dem kann man begegnen.

Abgesehen davon ist weder DE-Mail noch der Onlinebrief der Post ein einfacher Mailserver mit Verschlüsselung und das angesprochene Problem sehe ich absolut nicht. Es gibt viele Möglichkeiten das Problem zu umgehen (siehe TCP/IP).

Die eigentlichen Probleme an DE-Mail sehe ich in der Senkung der Transaktionskosten bei gleichzeitiger Asymmetrie der Anreize: die niedrigen Kosten machen ein Massengeschaeft moeglich (z.B. Internetabmahnungen) und die Anreize sind so, dass ich als fordernde Partei ein Interesse daran habe, das zu nutzen. Ein Privatbuerger kann mit diesem Ding nur verlieren: man ist gezwungen, regelmaessig hineinzuschauen und alles was ankommt, ist rechtskraeftig zugestellt.

Ich mache schon kein Online-Banking, weil dort die Haftung umgekehrt ist (am Automaten muss bei Fehlern die Bank mir nachweisen, was ich falsch gemacht habe, im Internet muss ich bei Fehlern der Bank das nachweisen). Die meisten Leute sind ja gar nicht in der Lage zu beurteilen, ob der Zustand eines Computers so ist, dass man unbedenklich Online-Banking damit machen kann. Wie will man sich da gegen eine Bank durchsetzen? Die Banken machen in dem Bereich viel mit Kulanz und Menschenverstand.

Aber eine DE-Mail ist ja gerade dadurch interessant, dass es sich um eine rechtliche Verbindlichkeit handelt.

Man entschuldige bitte, wenn ich etwas missverstanden habe, aber ich sehe nicht, warum das auf der Notwendigkeit einer Gleichzeitigkeit herumgeritten wird.

Das Aequivalent zu der Zustellung einer deMail ist wohl das Einrschreiben mit Rueckschein (was wohl allgemein als hinreichend anerkannt ist). Aber auch dieses Protokoll ist nicht zeitgleich, auch hier ist eine Unterbrechung des Protokolls moeglich, wenn der Rueckschein nicht beim Absender ankommt (aus welchen Gruenden auch immer, moeglicherweise hat ein Hund den Postboten ueberfallen).

Der Empfaenger hat die Nachricht also erhalten, der Absender aber nicht die Bestaetigung des Empfangs. Ich koennte mir vorstellen, dass die normale Reaktion auf einen solchen Vorgang ist, dass die Zustellung wiederholt wird, bis die Empfangsbestaetigung vorliegt. Das funktioniert elektronisch noch viel einfacher als im wirklichen Leben.

Ich bin mir inzwischen sicher, dass ich was elementares uebersehen habe, denn so funktionieren zuverlaessige Netzwerkprotokolle wie TCP seit Jahrzehnten.

Zum Vergleich mit dem Papierbriefkasten:

Man kann die Übergabe eines physischen Schriftstückes überhaupt nicht mit dem Zugang zu einer Online-Quelle vergleichen, auch wenn das immer wieder getan wird.

Zum einen ist die Ansicht des Schriftstückes fest und nicht durch Software usw. gegeben, und niemand wird es beispielsweise durch fehlerhafte Software oder Remote-Angriffe schaffen, das Ding wieder aus meinem (oder gar hunderten) Briefkasten zu entfernen. Man muß zum Angriff physischen Zugang haben, und ich kann die Zugangssicherheit zu meinem Briefkasten auch selbst bestimmen. Ich habe mal in einem Haus gewohnt, da gab es keinen Briefkasten im eigentlichen Sinne, sondern einen Schlitz, durch den die Post gleich tief in die Wohnung fiel. Bei De-Mail gibt mir jemand anderes mit kommerziellen Interessen an der Reduktion seine Sicherheitsvorstellungen vor, das soll ich dann glauben und das unterliegt alles IT-Fehlern und -Angriffen.

Zum Vergleich mit TCP/IP:

Auch das kann man überhaupt nicht vergleichen, denn TCP/IP hat gar keine Sicherheitsfunktionen, die man angreifen könnte. Zu sagen, daß De-Mail funktionieren muß, weil TCP/IP doch auch funktioniert, ist, wie wenn man sagt, daß Autos keine Platten haben könnten, weil Bäume sie auch nicht haben.

Der weitere Denkfehler liegt darin, daß TCP/IP damit Übertragungsfehler, nicht aber Angriffe ausgleicht. Tatsächlich ist TCP/IP sehr angreifbar. Und die Stabilität von TCP/IP beruht auf der Kooperation von zwei Kommunikationspartnern, nicht auf Resistenz gegen Angriffe. In dem Moment, in dem einer der beiden nicht mehr protokollgemäß mitspielt, geht TCP/IP auch daneben.

Der nächste (und mit dem ersten verwandte) Denkfehler ist, daß TCP/IP ja kein mit der Quittung vergleichbares Ziel herstellt. Selbst wenn eine TCP-Übertragung sauber und kooperativ bis zum Ende durchläuft, ist damit keine Quittung hergestellt. Man weiß nicht, mit wem man geredet hat (vgl. z. B. Transparente Proxies).

Der vierte Fehler ist, daß TCP/IP nur gegen Verlust einzelner Pakete, nicht aber gegen kompletten Verbindungsabbruch schützt. Zieht man beispielsweise einfach das Netzwerkkabel raus, hilft TCP/IP auch nichts mehr.

Zum Argument Quittung erst nach Empfang:

Ändert im Prinzip nichts am Problem, denn weiterhin hat eine Partei das Ziel vor der anderen erreicht und kann abbrechen (was ich an der Haustür beim Einschreiben z. B. nicht kann, weil dabei der Postbote sofort Zeuge und damit Beweismittel wäre, daß ich den Brief nicht annehmen oder nicht quittieren wollte).

Ich kann auch den Postboten nicht angreifen, indem ich selbst das Protokoll durch spezielle Software abbreche oder Bots in Umlauf bringe. Um Einschreibe-Briefe anzugreifen müßte ich massenweise Postboten kompromittieren. Wie man massenweise Mail-Zugänge kompromittiert, haben gerade die abgegriffenen Hotmail- und andere Accounts gezeigt.

Auch das erst Quittieren nach Empfang ist keine Lösung, denn auch das wäre nicht rechtsssicher, sondern verlagert das Risiko nur auf die andere Seite. Wenn ich ein Schriftstück erst lesen und mir dann überlegen kann, ob ich es empfangen haben will, ist das keine Rechtssicherheit. Beispielsweise könnte ich mir dadurch unfaire Vorteile gegenüber anderen durch längere Einspruchsfristen usw. verschaffen. Man könnte auch den Konkurs verschleppen und ähnliche Straftaten begehen. Das geht also auch nicht.

Ich wette meinen Zylinderhut, dass das dadurch “geloest” wird, dass das Problem nicht betrachtet wird. (Immerhin koennen da ja wirklich nur die teilweise ganz schwer p_e_dokriminellen…)

Nein, das wird ganz anders gemacht. Man zeigt auf dem Bildschirm eine Animation eines Briefträgers, der einem einen Brief in die Hand drückt, und damit ist das dann doch ganz genauso wie in echt…

Wie wäre es mit dem Google Wave Ansatz? Nachrichten werden nicht mehr hin und her geschickt, sondern lagern auf einem Server. Wenn jemand die Nachricht lesen soll, wird er eingeladen, fertig.

@Zockerjoe: Nutzt gar nichts (so im Prinzip soll De-Mail ja laufen), aber mit Rechtssicherheit hat das gar nichts zu tun. Erstens ist mit der Lagerung der Nachricht auf einem Server nur bewiesen, daß die Nachricht beim Server angekommen ist. Damit ist nicht bewiesen, daß der Empfänger sie bekommen hat. Zweitens verlagert man das Problem auf die Einladung. Da hat man das gleiche Problem in grün, nämlich daß man beweisen muß, daß der Empfänger die Einladung bekommen hat. Statt das Einschreibe-Problem zu lösen hat man es nun sogar zweimal, nämlich für Nachricht und Einladung.

Ist das nicht das Problem der byzantinischen Generäle?

Empfänger erhält Nachricht, dann:

1. Empfänger sendet Quittung

2. Sender empfängt Quittung und sendet Bestätigung zurück

3. Empfänger erhält Bestätigung der Quittung

Nach Schritt 3 können beide Seiten sicher davon ausgehen, dass sowohl Nachricht als auch Quittung angekommen sind.

@ali: Das Problem ist eng mit dem der byzantinischen Generäle verwandt, aber nicht das gleiche. Bei den byzantinischen Generälen hat man drei Parteien, von denen die beiden Kommunikationspartner kooperieren wollen und sich nicht gegenseitig angreifen, dazu kommt ein externer Dritter als am Protokoll nicht beteiligter Angreifer, der an der Leitung sitzt und sie nach Bedarf unterbrechen kann.

Für das Einschreibeproblem braucht man keine dritte Partei als Angreifer. Hier tritt das Problem schon zwischen den beiden Kommunikationsparteien auf, die hier nicht miteinander kooperieren, sondern sich gegenseitig angreifen. Natürlich gibt es den Fall, daß Sender und Empfänger, daß Behörde und Bürger kooperieren. Nur braucht man für diesen Fall keine rechtssichere Zustellung. Rechtssicherheit wird immer dann gebraucht, wenn die Parteien sich gegenseitig nicht grün sind und sich nicht einig sind. (Erstaunlich viele Sicherheitsprotokolle haben den Konstruktionsfehler, daß sie nur dann funktionieren, wenn alle Beteiligten artig mitspielen, wenn man das Sicherheitsprotokoll also gar nicht bräuchte.)

Sicherheitsprotokolle zweier kooperierender Kommunikationsparteien gegen einen externen dritten Angreifer sind eine ganz andere Kategorie als die zweier Kommunikationsparteien, die sich gegenseitig angreifen. Letztere sind viel schwierigier, und man muß sie genau unterscheiden.

Wie man das unterscheidet und warum, und welche Konsequenzen es hat, habe ich eigentlich schon vor 12 Jahren in Vorlesungen und Workshops erzählt. Aber Grundlagenwissen in Kommunikationssicherheit ist heute aus der Mode gekommen. Sachkompetenz spielt bei solchen Projekten heute überhaupt keine Rolle mehr.

Ich würde noch vereinfachter sagen: im Zusammenhang mit der digitalen Vorratsspeicherung will man auf diese Weise die Brief-Post abschaffen, weil es da keine Möglichkeit zum ausspionieren gibt. Also Snailmail abschaffen, alles auf DE-Mail verlagern, und schon kann man jeglichen Schriftverkehr speichern, durchsuchen und missbrauchen.

@hartmut Wenn ich das richtig verstanden habe, soll DE-Mail doch auf Basis des klassischen Emails funktionieren, also mit smtp, pop oder imap und so weiter. Bei Google Wave hingegen bekommt man eine Sicht auf die Daten, die auf dem Server liegen. Alle Zustandsänderungen finden auf dem Server statt, die räumliche Trennung von Sender und Empfänger fällt weg.

Bei einer Unterbrechung der Kommunikation hat man keinen Zugriff auf seine Daten, das entspricht dem Fall, das der Postbote nicht kommt, weil er einen Unfall hat.

Desweiteren kann der “Empfänger” sein Konto nicht abfragen, das entspricht dem Fall, das man nicht die Tür aufmacht, wenn der Postmann zweimal klingelt.

(Vorrausgesetzt die Technik funktioniert)

P.S. Ich halte die DE-Mail Idee für genauso schwachsinnig wie du. Schon der Gedanke, das Herr Schäuble meinen privaten Schlüssel generiert, lässt mich schaudern. Aber das Google Wave Video ist ziemlich beeindruckend.

@Zockerjoe: Nee, ich habe das so verstanden, daß das gar nichts mit SMTP zu tun hat und man über HTTPS-Web drauf zugreift.

[…] wollte was zum Thema De-Mail schreiben. Das hat schon jemand erschöpfend getan (danke, Hal!) Helmut Danisch (”Ansichten eines Informatikers”): “Warum die sichere Bürger-Mail De-Mail nicht […]

Das ganze Thema lässt sich recht einfach beantworten: 100%ige Sicherheit gibt es nicht. Wenn alle Vorgänge, die erschaffen werden, 100%ig sicher sein müssten, dann gäbe es keinen wie auch immer gearteten Vorgang.

Man muss also jederzeit bei allen Dingen damit leben, dass keine vollständige Sicherheit gegeben ist. Das einzige was man erreichen kann, ist ein höherer Grad an Sicherheit. Um das was übrig bleibt zu reduzieren – das Risiko.

Was man sich bei der De-Mail also fragen muss, ist, wie sicher das Verfahren im Vergleich zu anderen verfügbaren Verfahren ist.

Also bitte, das ist doch Mist. Mit solchen Sprüchen kann man jeden Murks rechtfertigen. Natürlich kann man nicht 100%ige Sicherheit leisten, zumal Sicherheit nicht 100%ig effektiv, sondern effizient sein muß.

Das gestattet aber nicht, von einem Produkt Sicherheitseigenschaften zu behaupten, die es nicht hat. Gerade weil man es nicht 100%ig bauen kann, muß man auch immer klar dazusagen, worin die Differenz zu 100% besteht.

Und wenn man schon von vornherein postuliert, daß das nicht 100%ig sicher sein kann, dann kann man da auch nicht pauschal Rechtssicherheit unterstellen. Genau das tut man aber.

Moment, kann ich das nochmal zusammenfassen:

Du stimmst mir zu, dass 100%ige Sicherheit nicht leistbar ist. Gleichzeitig sagst du aber, dass “Rechtssicherheit” nur gegeben ist, wenn auch 100%ige Sicherheit gegeben ist.

Demnach müsste das Ergebnis lauten: Rechtssicherheit ist nicht machbar. Du verlangst also etwas unmögliches.

Aber um mal etwas mehr in die Praxis zu kommen: Rechtssicherheit ist doch bekanntlich definitionssache. Wenn in einem Gesetzestext ein Verfahren beschrieben wird (z.B. das, nach dem De-Mail arbeitet) und diesem dann dort Rechtssicherheit attestiert wird, dann ist es am Ende so. Unabhängig von den technischen Angriffsmöglichkeiten.

So ein Quark.

Rechtssicherheit hängt nicht an 100% Sicherheit, sondern an gewissen Sicherheitseigenschaften. Und die sind hier in der Differenz zu 100% verloren gegangen. Beispielsweise gehört dazu, daß geklärt ist, bei wem die Beweislast für Zustellungsfehler liegt. Oder was als Zustellungszeitpunkt gilt.

Hör mir bitte mit dem 100%-Gefasel auf, das sind so Universal-Totschlag-ich-hab-unwiderlegbar-Recht-Argumente, die sich schlau und überlegen anhören, aber eigentlich nur doof sind.

Rechtssicherheit ist auch nicht Definitionssache. Es gibt im Grundgesetz eine Rechtswegsgarantie für öffentliches Recht, und im Privatrecht gibt es Beweislasten. Und die müssen erfüllt sein, wenn man mit Rechtssicherheit trötet. Und das ist eben nicht so, wenn das im Gesetz steht, denn auch ein Gesetz muß verfassungskonform sein.

Außerdem geht es ja auch darum, auf die Mängel hinzuweisen und Meinungen zu bilden, damit so ein Gesetz gar nicht erst in Kraft tritt.

Im übrigen würde ich bitten, bei Einträgen künftig eine echte E-Mail-Adresse anzugeben (die ja ohnehin nicht angezeigt wird), denn wenn ich das Gefühl habe, daß hier einer den Troll machen oder durch solche Totschlag-Argumente agitieren will und sich dann hinter falschen (und übrigens Firmen zugeordneten) Mailadressen versteckt, werde ich solche Kommentare in der Moderation nicht mehr durchlassen. Erstens bin ich nämlich für das verantwortlich, was in diesem Blog steht und habe überhaupt keine Lust, in meinem Blog von Anonymen solchen Käse zu verbreiten, zweitens habe ich den Verdacht, daß da ein Lobbyist dahintersteckt.

@ Hartmut Ne, laut ix handelt es sich um klassische Email:

http://www.heise.de/ix/meldung/Bundesregierung-plant-sichere-E-Mail-206587.html

Mmmh, das soll vielleicht bedeuten, daß es sich vom Format her wie eine normale E-Mail anfühlt, aber soweit ich die Beschreibungen bisher gelesen habe, soll die Identität des Absenders geprüft sein, was im normalen SMTP-Verkehr so nicht geht. Ich habe es als geschlossenes System verstanden.

Wär aber übel. Denn irgendwo habe ich gelesen, daß man da für jede Mail eine Gebühr bezahlen soll. Und wenn mir da jeder Spammer irgendwas schicken kann… Zumal wenn die Namen kanonisch sind und die Spammer dann nicht einmal mehr Adresslisten brauchen und die Adressen selbst aus den Namen berechnen können.

Ich heiße übrigens Hadmut.

[…] » Danisch.de » Warum die sichere Bürger-Mail De-Mail nicht sicher sein kann […]

12.10.2009 9:35

Kommentarlink

[…] Warum die sichere Bürger-Mail De-Mail nicht sicher sein kann: Hadmut Danisch erklärt in seinem Blog, was es mit der De-Mail auf sich hat und warum diese nie und nimmer so sicher wie die Übergabe eines Briefes sein kann. […]

Aus meiner Sicht geht die Argumentation in die falsche Richtung.

Wird De-Mail 100% sicher sein? Nein, vermutlich nicht. 100% Sicherheit ist ist der Praxis selten bis nie zu erreichen.

Aber: Ist ein Einschreiben per Papierpost 100% sicher? Nein, absolut nicht. Denn ich muss darauf vertrauen, dass die Transportstelle mein Vertrauen nicht mussbraucht. Auch kann ich bei einem Einschreiben nicht für den Inhalt garantieren. Selbst, wenn ich einen Notar den Brief eintüten lasse – wer garantiert mir, dass der Brief nicht auf dem Transport ausgetauscht wird.

Aber: Ein Einschreiben ist gesetzlich anerkannt. Es ist als ausreichend sicher anerkannt.

Bei De-Mail geht es doch auch nicht darum, 100% Sicherheit zu erreichen. Es geht darum, ein System zu schaffen, welches sicher genug ist und – und das ist der wichtige Punkt – rechtssicher ist.

“Rechtssicher” bedeutet ja nicht “sicher”. So ist ein Fax rechtlich als “Schriftform” anerkannt. Es ist aber problemlos möglich, ein Fax zu fälschen. Denn heute kommt ein Fax in 99% aller Fälle digital irgendwo an. Und ich kann es problemlos vor dem Ausdruck manipulieren. Hier hat die Realität das Recht überholt.

Hätte es andere Ansätze gegeben für eine rechtssichere E-Mail? Klar, es gibt immer mehr als einen Weg.

Ist De-Mail sicher genug? Ja, es ist aus meiner Sicht ein sehr guter Kompromiss zwischen Sicherheit und Einfachheit.

Hätte man es nicht z.B. auf Basis von PGP auch rechtssicher machen können? Klar, aber schaut euch doch mal an, wie weit (oder eher: wie schlecht) PGP verbreitet ist. Abgesehen davon verbietet einen ja niemand, seine De-Mail zusätzlich zu verschlüsseln.

@Frank:

Oh, nein, schon wieder einer mit dieser “100% sicher geht nicht”-Argumentation. 100% geht sowieso nicht, als muß man jeden Mist hinnehmen. Sorry, aber das ist so ein leerer dusseliger Stammtischspruch wie “Auf einem Bein kann man nicht stehen” – und braucht deshalb einen zweiten Schnaps.

Die 100%ige Sicherheit ist eine so bescheuerte Mär, das kann man weder als Vergleich noch als Argument nehmen. Das ist so Schwafel-Arg.

Eine Prozent-Argumentation geht schon deshalb nicht, weil Sicherheit weder eindimensional ist, noch eine Metrik hat. 100% von was denn überhaupt? So ne typische Argumentation wenn man nichts schlaues zu sagen weiß, aber mit Totschlag-Argumenten kommen will.

Es geht bei Sicherheit (außer in der theoretischen Kryptographie) ohnehin nicht darum, 100% zu erreichen. Es geht darum, erkannte Angriffe abzuwehren. Dazu geht es zunächst mal gar nicht um die Frage, ob das ganz toll ist, sondern in erster Linie, ob die Bedrohung überhaupt erkannt worden ist und ob man sie richtig analysiert hat. Und wie man sich entscheidet. Das fängt lange bevor man etwas baut an. Es geht erst einmal um das kapieren, erkennen, beschreiben, um das entscheiden, was man eigentlich bekämpfen will.

Und wenn man sich die Sicherheitsanforderungen von De-Mail anschaut (siehe meinen darauffolgenden Blog-Eintrag), dann ist da nichts. Einfach nichts. Es geht darum, daß die Sicherheitsanforderungen und Bedrohungen überhaupt nicht erkannt worden sind. Ob eine Lösung 100% bringt, hat damit überhaupt (noch) nichts zu tun. Wer so argumentiert hat das Vorgehen in der Sicherheitstechnik nicht verstanden.

Sicherheit kann übrigens auch bedeuten, gar nichts zu tun (also 0% in Deiner Sprechweise), wenn man nämlich erkennt und nachweist, daß den Angriff hinzunehmen weniger kostet als jede zur Verfügung stehende Sicherheitsmaßnahme. Das muß man aber erst einmal nachweisen.

Die %-Argumentation ist auch deshalb abwegig, weil es hier nicht um betriebswirtschaftliches Risk-Management geht.

Bei Anwendungen wie Telebanking usw. kann man durchaus hinnehmen, daß eine Sicherheitsmethode im Schnitt nur 98% der Angriffe abwehrt, wenn jede Sicherheitsmaßnahme viel teuer wäre als die verbleibenden 2% an Schaden anrichten. Wenn es nur um finanzielle Schäden geht und der, der den Schaden erleidet, derselbe ist, der auch die Sicherheitskosten trägt, kann man so rechnen. Gewöhnliche Betriebswirtschaft.

Hier geht es aber um etwas völlig anderes, nämlich Rechtssicherheit und das Ingangsetzen von Fristen usw. Das entzieht sich solchen Überlegungen. Deshalb kann man sowas für Telebanking usw. treiben, aber nicht für die rechtlich bindende Zustellung von behördlichen Bescheiden usw.

Ich lass jetzt hier keine Kommentare mit dieser dusseligen 100%-Argumentation mehr durch, es sei denn, irgendwer liefert mir eine wirklich gute Argumentation dazu.

Die Bundesregierung plant schon seit längerem ein Zertifizierungssystem, dass seine höchste Instanz auf deutscher Ebene in der Bundesnetzargentur (TopLevelZertifizierer) hat und unterhalb derer durch private Unternehmen geführt wird. Dafür gibt es auch schon ein Zertifizierungsgesetz (das ich leider gerade nicht finde).

Bei der Frage nach Quittung/Nachricht bin ich dennoch für die Reihenfolge Nachricht/Quittung, weil DE-Mail zeichnet mit Sicherheit Kontenaktivität auf und kann so im Falle von Verschleppung eine Routineüberprüfung starten. Man kann ja schließlich keine Nachricht abrufen wenn man sich nicht an dem Konto anmeldet. Von dort aus kann man dann weitere Untersuchungen verfolgen und den Verdacht eines Betruges aufstellen/ausschließen.

Ich hab verstanden, dass DE-Mail wie Sauerbier angeboten wird um den Anteil der verschlüsselten E-Mails im Internet zu erhöhen und so eine “private” Kommunikation übers Internet zu ermöglichen. Freundlicherweise werden aber meine Schlüssel gespeichert und müssen dem Kriminalamt zur Verfügung gestellt werden, wenn Verdacht besteht dass ich was Böses schreibe. Das ist bei jedem Mailzugangsanbieter Pflicht. Also frag ich mich was mir Verschlüsselung bringt, wenn sie mich weder vor unserem Staat schützt noch vor irgendwelchen Crackern, die die Schlüsseldatenbank teuer verkaufen wenn sie diese finden.

@Berlinindianer: Sehr gute Frage!

Ein schönes Protokoll wäre doch:

1. Sender schickt Nachricht an Notar.

2.a Notar teilt Empfänger per Email mit, daß eine Nachricht für ihn vorliegt.

2.b Wenn der Empfänger nicht bestätigt, wiederhole per Einschreiben.

2.c Wenn Einschreiben nicht zustellbar, wiederhole per Gerichtsvollzieher. Wenn das auch nicht geht, ist die Zustellung gescheitert.

3. Das Dokument gilt jetzt als zugestellt. Der Notar macht erst jetzt das Dokument für den Empfänger verfügbar.

Die Gebühr macht es möglich. Normalerweise spielen alle mit, und alles geht schnell und elektronisch. Wenn etwas schiefgeht, fällt man auf ein Offline-Verfahren zurück. Niemand muß in Vorleistung gehen, solange alle dem Notar trauen.

Der Ansatz ist nicht neu, obwohl ich jetzt nicht aus dem Stand sagen kann, wo das schon mal vorkam. In der Kryptographie wurden solche Probleme aber schon reichlich bearbeitet und sehr viele Lösungen drehen sich um Notare usw.

Der Ansatz ist auch nicht so gut, wie er auf den ersten Blick aussieht. Ist nur eine Pseudo-Lösung, löst das Problem nicht.

Erstens kann sich der böswillige Empfänger damit längere Rechtsfristen als ein gutwilliger Empfänger herausholen. Geht rechtlich nicht.

Zweitens: Der Notar informiert den Empfänger. Und dann? Tun wir mal so, als würde der Empfänger die Nachricht haben wollen. Dann bist Du genau da, wo Du bisher bist. Holst die Nachricht, sabotierst die Quittung, und kennst den Inhalt der Nachricht, ohne dir die Frist anrechnen lassen zu müssen. Oder umgekehrt, man muß sich vom Notar vorhalten lassen müssen, daß die elektronische Zustellung funktioniert hätte und man deshalb kein Einschreiben schickt, obwohl man es nie bekommen hat. Man löst das Problem nicht, indem man drumherum Verzierungen und Verkomplikationen aufbaut ohne das Problem selbst anzurühren.

Man kann rechtlich übrigens jede Menge dumme Dinger drehen, wenn man den Inhalt eines Bescheides kennt, sich aber den Empfang noch nicht anrechnen lassen muß.

Die Idee war, den Inhalt der Nachricht erst verfügbar zu machen, wenn der Empfänger bestätigt hat, daß er von der Nachricht erfahren hat. Der Empfänger verpflichtet sich damit, in nächster Zeit nachzuschauen und die Nachricht zu lesen (so wie er seinen Briefkasten öffnen muß, um die im Laufe des letzten Tages zugestellten Briefe abzuholen). Es ist Stand der Technik, einen solchen Webservice mit 99.9999% Verfügbarkeit zu betreiben, und der Notar kann Zeiten der Nichtverfügbarkeit zusätzlich protokollieren.

Eine längere Rechtsfrist durch Nichtannahme erwirken kann der Empfänger bei jedem möglichen System, wie du ja in deinem Beitrag ausführst. Wenn der Empfänger nicht kooperiert, werden alle elektronische Protokolle ausgehebelt und eine physische Zustellung wird notwendig. Der einzige Ausweg wäre ein vom Notar verwaltetes Postfach, das jeder Teilnehmer per Gesetz regelmäßig prüfen muß wie seinen Hausbriefkasten. Flächendeckend ist das wohl noch nicht durchsetzbar.

Die Zugänglichkeit hängt nicht allein am Server, und die 99.9999% Verfügbarkeit haben überhaupt nichts mit Security zu tun, das ist Safety. Das heißt, daß das Ding Spiegelplatten, doppelte Netzteile und sowas hat oder man redundante Rechenzentren und sowas aufbaut. Es sagt so gut wie nichts darüber, inwieweit der Server Angriffen widerstehen kann.

Außerdem sagt diese Verfügbarkeit von 99.9999% nichts darüber, ob der Server tatsächlich so stark verfügbar ist, sondern wann der Provider seinen Vertrag erfüllt hat.

Das sagt so gut wie nichts darüber, ob die Daten tatsächlich verfügbar sind.

Und es sagt auch überhaupt nichts darüber, ob Checksummen usw. stimmen und die Integrität erhalten ist.

Was ich sagen wollte: Wenn der Server vom Notar hochverfügbar ist, kann ich dem Empfänger zumuten, das Dokument aktiv abzuholen und das Dokument in der Zwischenzeit schon als zugestellt anzusehen. In dieser Situation sind beide Seiten – Notar und Empfänger – am Gelingen der Übertragung interessiert (das Dokument gilt ja als zugestellt, jetzt will der Empfänger es lesen) und deshalb können übliche Protokolle – verschlüsselte Verbindung, signiertes Dokument – zum Einsatz kommen.

Das ist doch genau das, was De-Mail macht, nur daß das dort nicht Notar, sondern Dienstanbieter heißt.

Auch der Denkfehler bleibt der gleiche. Ein Sicherheitssystem, das darauf beruht, daß alle mitspielen, ist überflüssig. Sicherheit ist, wenn einer nicht mehr mitspielt. (Gegenteil von Stell Dir vor, es ist Krieg, und keiner geht hin – Stell Dir vor es ist Frieden, und einer macht nicht mit).

Es ist eine Fehlannahme, daß der Empfänger am Gelingen interessiert ist. Und es ist eine Fehlannahme, daß der “Notar” daran interessiert ist – es setzt ein Vertrauen voraus, das nicht gegeben ist. Und es ist eine Fehlannahme, daß es schon reicht, wenn die beiden mitspielen, weil es auch externe Angreifer geben kann. Und es ist eine Fehlannahme, daß es reicht, wenn die zur Übertragung mitspielen. Nachher steht da was drin, was der Empfänger nicht bekommen haben will. Und bestreitet das. Oder behauptet, etwas anderes bekommen zu haben.

Klappt hinten und vorne nicht.

Davon ganz abgesehen: Ich habe überhaupt keine Lust mich auf einen Dienst einzulassen, bei dem ich jeden Tag nachgucken muß, ob ich nicht irgendeine rechtsverbindliche Zustellung bekommen habe. Ehrlich gesagt geht es mir schon auf den Wecker, wenn ich mir monatlich aus irgendwelchen Portalen die Handy-Rechnung abholen soll.

Was hier auch übersehen wird:

Der Dienstleister/Notar kann noch so tolle SLAs haben. Was ist, wenn meine Kiste abraucht oder der Bagger gerade die Kabel unter der Straße gefressen hat. Wenn ich verpflichtet wäre täglich nachzuschauen, habe ich dann die Arschkarte gezogen? Oder darf ich dann nicht mehr ins outback weil ich da keinen Internet-Anschluß mehr habe?

Das sind die Dinge, wo keinerlei Aussagen von D-Mail getroffen wurden. Und wenn das als Grund ausreicht, eine Email nicht bekommen zu dürfen, wo bleibt da die Sicherheit für den Absender, daß der Empfänger den Empfang nicht beliebig verzögern kann.

Bei der herkömmlichen Methode (Einschreiben) hat man zumindest als zeugen des Zugangs den Briefträger oder, fals man in Urlaub ward, das verfahren der wiedereinsetzung in den vorherigen Stand, wenn man eine Frist dadurch versäumt hat.

Das ist alles noch ziemlich unausgegoren.

PS: Die Einwurfeinschreiben sind aber rechtlich tückisch. Ich habe schon öfter bei normaler Post erlebt, daß diese manchmal falsch einsortiert wird, und dann bei jemandem landet, der namensgleich ist (am gleichen Ort) oder manchmal aus Versehen auch im Nachbarbriefkasten landet, insbesondere wenn die Post von jemandem in Vertretung ausgetragen wird. Ob sowas auch bei Einschreiben passieren kann weiß ich nicht, befürchte es aber.

Mir ist noch etwas anderes eingefallen.

Man kann ja auch als privater Nutzer sich seinen eigenen Mailserver aufbauen.

Bei POP kann die E-Mail von einem anderen E-Mailserver abgeholt werden, heißt: selbst die Abholung der E-Mail heißt nicht automatisch, dass ich sie bemerkt oder gelesen habe, nur dass ich sie automatisch abgeholt habe. Wenn ich jetzt im Urlaub bin hab ich eine Abholbestätigung, die Post im “Kasten” und weiß nix davon. Ich lass zum Beispiel verschiedene Freemailkonten sich untereinander abholen.

Was dann auch heißt, dass ich mich einschränken muss (so n Kram gar nich erst einrichten), weil ich mir sonst meinen eigenen Galgen bastele.

Das Problem der automatischen Informationszustellung ist daher auch unterbelichtet und Captcha für POP und IMAP hab ich noch nich gehört (wobei es natürlich auch nur sicherer und nicht sicher wäre).

Generell weiß ich nich ob unsere Bundesregierung überhaupt einen Plan hat was Internet ist.

P.S.: Die Übertragungsicherheit muss gegeben sein um die Rechtssicherheit zu stärken. So ein Postbote und ein Notar sind auch nicht sicher, aber derzeit die beste Lösung.

15.10.2009 13:32

Kommentarlink

[…] Danisch.de » Blog Archive » Warum die sichere Bürger-Mail De-Mail nicht sicher sein kann Derzeit fliegen die Pressemeldungen über den Beginn der Testphase von De-Mail in Massen herum. Die übersehen eine Kleinigkeit: Das kann so nicht funktionieren. […]

16.10.2009 11:36

Kommentarlink

[…] Warum die sichere Bürger-Mail De-Mail nicht sicher sein kann […]

So “einfach” ist die Sache nicht — aber sie ist noch viel einfacher.

Das einfache Protokoll gibt es so nicht! Jeder, der in Vorleistung geht erkennt stillschweigend die Reputation des Gegenübers an, selbst die Leute, die über Western Union Geld nach Nigeria überweisen.

Früher(TM) hieß es, erst die Ware, dann das Geld — unter Kaufleuten und Bürgern. Diese gute Tradition versucht man heute umzukehren. Gut ist diese Tradition, weil sie die Prüfung der Ware ermöglicht und Warenbetrug ausschließen soll.

Das Spiel läuft auf die Frage hinaus, wer kann den anderen zur Annahme seiner Reputation zwingen. Und wie das im Verhältnis Bürger Staat aussieht kannst Du Dir ja ausmalen. Der Staat macht ein Fach auf und sagt, da lege ich das Zeug rein und wenn Du nicht reinguckst gibt es Strafen und du bist im Verzug. So wird das jetzt schon gemacht. Am Amtsgericht werden Festlegungen angeschlagen und wer dort nicht regelmäßig vorbeigeht hat verloren.

Damit der Bürger das nicht mit dem Staat ebenso macht, wie Luther mit der Kirchentür, muß man natürlich noch Kirchentüren verbieten oder überwachen lassen. Das soll heißen, daß alle freien Plätze im Internet verschwinden müssen. Sobald es De-Mail gibt wird eMail unter Beschuß geraten, um die Konkurrenz auszuräumen.

Heutzutage versucht man, die kaufmännische Gepflogenheit, erst die Ware, dann das Geld, umzudrehen, weil der Bürger meist keine größere Reputation hat als der Staat oder der Händler. Das eröffnet Betrügern aber neue Möglichkeiten. Aus diesem Grunde wurde das Rückgaberecht bei Verträgen über das Internet eingeführt. Nun versuchen einige, dieses Rückgaberecht auszuhebeln, um denen zu begegnen, die “Spaßbestellungen” machen. Das grundlegende Problem ist also richtig dargestellt, es fehlt im einfachen Protokoll aber die immer vorhandene implizite Reputation und die Erpressung, diese anzuerkennen.

Einer muß den ersten Zug machen — sehr einfach.

Ich ignoriere weitestgehend Händler, die nicht per Rechnung schicken aber das wird in den letzten Jahren immer schwieriger. Es ist einfach eine Machtfrage, wer kann wen erpressen, seine Reputation anzuerkennen. Ein ebensolches Spielchen fand mit den AGB statt. Was, wenn beide Geschäftspartner in ihren AGB stehen haben, daß sie die AGB potentieller Geschäftspartner nicht anerkennen? Ein Deadlock?

Die Bürger werden jetzt großflächig daran gewöhnt, in Vorleistung zu gehen. Wer in Vorleistung geht übernimmt das Risiko eines Prozesses. Den Aufruf, nur bei Leuten zu kaufen, die per Rechnungslegung liefern kann ich mir inzwischen sparen.

Das eigentliche Problem bei De-Mail ist, daß der Bürger seine Kommunikation beim Staat abliefert.

Rechtssicher agieren kann man heute schon per Brief, Fax und eMail. Man braucht nur eine Bestätigung der Gegenseite. Diese ist praktischerweise auch gleich der Prüfstein, ob man es mit einem gutwilligen Partner zu tun hat oder nicht. Das Problem, das DE-Mail lösen will existiert so also nicht. Man will nur die alte staatliche Zwangszustellung elektronisch abbilden, und das könnte gelingen — mit Zwangsverteilung von DE-Mailadressen. De-Mail will also nur das Problem mit nicht kooperativen Partnern lösen. Darin kann die virtuelle Welt die reale Welt aber nicht überholen.

Carsten

—

“Jeder Blödsinn kann dadurch zu Bedeutung gelangen, daß er von Millionen Menschen geglaubt wird.”

Albert Einstein 1932